jueves, 18 de abril de 2024

Todo el mundo quiere irse de vacaciones. ¿Quién, de toda forma, no ama las vacaciones? Sin embargo, parece que ha sido cada vez más y más difícil tomar vacaciones recientemente. Hay dos razones por las que una persona no es capaz de disfrutar de sus vacaciones. En primer lugar se debe a políticas de la empresa (un mal jefe!), y la segunda es su responsabilidad. Bien, yo no puede orientarte mucho acerca de las cuestiones políticas de tu empresa simplemente porque no puedo hacer algo al respecto. Tengo un jefe maravilloso y he estado teniendo muchas vacaciones, haciendo un par de cosas cuando estoy de vacaciones.

Leer más…

Categories: Gestión TI Tags: Automatizacion, Copia de Seguridad, DBA, Documentacion, Mejores practicas, Politicas, Responsabilidad, Resturacion, SuperHeroe, Telefono, Vacaciones

miércoles, 17 de abril de 2024

A veces es necesario modificar la clave del sa de un servidor Sql Server, sobre todo cuando hay situaciones en la que se pierde o simplemente te haces cargo del servidor sin que te alcancen la tan preciada clave. La ultima alternativa, es muy útil, pues te permite reinicializar la clave del sa.

A veces es necesario modificar la clave del sa de un servidor Sql Server, sobre todo cuando hay situaciones en la que se pierde o simplemente te haces cargo del servidor sin que te alcancen la tan preciada clave. La ultima alternativa, es muy útil, pues te permite reinicializar la clave del sa.

Leer más…

miércoles, 17 de abril de 2024

Los servicios de administración de Tecnologías de Información (TI) introducen al usuario en temas relacionados con los servicios de gestión de TI, así como también establecen un marco de trabajo para identificar e interrelacionar las diversas actividades involucradas en el desarrollo de una estructura organizacional informática para la entrega, medición, retroalimentación y mejora de los servicios de TI proporcionados a comunidades de usuarios. Lo anterior tiene la única finalidad de validar los procesos actuales y volverlos más eficientes en aras de una mejora continua.

Leer más…

martes, 16 de abril de 2024

Estábamos probando un escenario y quería bloquear la conexión al servidor SQL solo a determinadas direcciones IP. He aquí cómo se resolvió el problema utilizando un trigger de inicio de sesión

Leer más…

lunes, 15 de abril de 2024

Tienes idea!. Las operaciones con variables de tablas no se pueden deshacer. Solo llenando tu log desde la variable de tabla puedes llenar hasta que punto se quedo tu transaccion. Por su puesto, tienes que recordar, que todas las entradas que preceden en el log al error fueron deshechas (rollbak). Si corriges el error de tiempo de ejecucion en la linea 26, la transaccion es confirmada (commit) y la vida continua.

Leer más…

lunes, 15 de abril de 2024

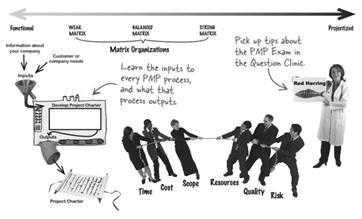

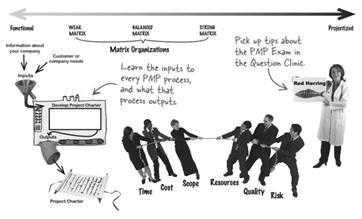

Los administradores de tecnologías han argumentado durante décadas sobre el valor de las certificaciones profesionales, a menudo se cita el hecho de que superestrellas de la TI como Michael Dell y Paul Allen, nunca terminaron la universidad. Sin embargo, la presión de competir en un mercado global ha empujado a la certificación PMP hacia el centro de la atención. La certificación PMP asegura de que todos los jefes de proyecto que obtienen la certificación hablan el mismo idioma y comparten los mismos objetivos. A medida que la economía global emerge de la recesión, los reclutadores de una variedad de industrias anticipan una fuerte demanda para los directores de proyectos certificados – lo que ahora es un momento ideal para completar el entrenamiento formal de jefe de proyecto.

Los administradores de tecnologías han argumentado durante décadas sobre el valor de las certificaciones profesionales, a menudo se cita el hecho de que superestrellas de la TI como Michael Dell y Paul Allen, nunca terminaron la universidad. Sin embargo, la presión de competir en un mercado global ha empujado a la certificación PMP hacia el centro de la atención. La certificación PMP asegura de que todos los jefes de proyecto que obtienen la certificación hablan el mismo idioma y comparten los mismos objetivos. A medida que la economía global emerge de la recesión, los reclutadores de una variedad de industrias anticipan una fuerte demanda para los directores de proyectos certificados – lo que ahora es un momento ideal para completar el entrenamiento formal de jefe de proyecto.

Leer más…

Categories: Gestión TI Tags: Certificacion, Certification, CIO, Director, Futuro, IBM, Jefe, Michael Dell, Paul Allen, PMBOK, PMP, Proyecto, Steve DelGrosso

domingo, 14 de abril de 2024

El rendimiento del disco es crítico para el rendimiento del SQL Server. La creación de particiones con el desplazamiento correcto y el formato de los discos con el tamaño de unidad de asignación correcta es esencial para obtener el máximo rendimiento de las unidades que tienes. Siempre he dicho que el desplazamiento de la partición de un disco debe ser ajustado a 32K y el tamaño de la unidad de asignación establecida en 64KB para las particiones que contienen datos y 8K para las particiones que contienen los registros. ¿Cómo se puede establecer estos parámetros correctamente?

Leer más…

domingo, 14 de abril de 2024

Cuando leía el último número de la Revista de IBM Data Management me encontré con un informe que compara los costos de tres plataformas empresariales de data warehouse. Como se constató en la revista de IBM, se puede saber ya quién fue el ganador. Sin embargo, vale la pena leerla.

Leer más…

Categories: Base de datos Tags: 6650H, 7700, Almacen de datos, Base de datos, Data Management, Database, Datawarehouse, Exadata, GTI, IBM, Oracle, Smart Analytics System, Teradata, X2-2

sábado, 13 de abril de 2024

Cuando tienes servidores SQL Server con la configuración de intercalación diferente, tus bases de datos pueden ser diferentes en estos servidores, cuando no se especifique la intercalación de manera explícita. Para solucionar esto, es necesario modificar todos los campos con una secuencia de intercalación diferente. Tienes que hacer esto manualmente, mediante la apertura de cada tabla en el Administrador corporativo del SQL, revisar cada columna, y cambiar la secuencia de intercalación. Es innecesario decir que esta es una tarea tediosa.

Leer más…

sábado, 13 de abril de 2024

Voy a empezar con una pregunta, si tienes $400 en tu presupuesto de desarrollo que haces

- A. Premias a tu programador estrella con un bono de $400 o

- B. Le compras un monitor LCD de 24 pulgadas 1920×1200?

Si tu respuesta es «A», entonces necesitas seguir leyendo. Si su respuesta es «B» entonces entiendes lo que motiva a los programadores, pero te sugiero que sigas leyendo y comentando más adelante, si tienes alguna idea de lo que trato.

Leer más…

A veces es necesario modificar la clave del sa de un servidor Sql Server, sobre todo cuando hay situaciones en la que se pierde o simplemente te haces cargo del servidor sin que te alcancen la tan preciada clave. La ultima alternativa, es muy útil, pues te permite reinicializar la clave del sa.

A veces es necesario modificar la clave del sa de un servidor Sql Server, sobre todo cuando hay situaciones en la que se pierde o simplemente te haces cargo del servidor sin que te alcancen la tan preciada clave. La ultima alternativa, es muy útil, pues te permite reinicializar la clave del sa. Los administradores de tecnologías han argumentado durante décadas sobre el valor de las certificaciones profesionales, a menudo se cita el hecho de que superestrellas de la TI como Michael Dell y Paul Allen, nunca terminaron la universidad. Sin embargo, la presión de competir en un mercado global ha empujado a la certificación PMP hacia el centro de la atención. La certificación PMP asegura de que todos los jefes de proyecto que obtienen la certificación hablan el mismo idioma y comparten los mismos objetivos. A medida que la economía global emerge de la recesión, los reclutadores de una variedad de industrias anticipan una fuerte demanda para los directores de proyectos certificados – lo que ahora es un momento ideal para completar el entrenamiento formal de jefe de proyecto.

Los administradores de tecnologías han argumentado durante décadas sobre el valor de las certificaciones profesionales, a menudo se cita el hecho de que superestrellas de la TI como Michael Dell y Paul Allen, nunca terminaron la universidad. Sin embargo, la presión de competir en un mercado global ha empujado a la certificación PMP hacia el centro de la atención. La certificación PMP asegura de que todos los jefes de proyecto que obtienen la certificación hablan el mismo idioma y comparten los mismos objetivos. A medida que la economía global emerge de la recesión, los reclutadores de una variedad de industrias anticipan una fuerte demanda para los directores de proyectos certificados – lo que ahora es un momento ideal para completar el entrenamiento formal de jefe de proyecto.