Usar controladores ODBC de 32-bits en Windows 64-bits

Me acaban de asignar una tarea para realizar modificaciones a un sistema legado que se encuentra desarrollado con foxpro para DOS y vb6. Desafortunadamente mi equipo tiene Windows 7 de 64-bits, he buscado y rebuscado en internet, y encontré alguna información útil para configurar el controlador ODBC.

Aunque esto ha sido mencionado en otras páginas web, quiero explicarte mi procedimiento, así que no lo olvides. Leer más…

Perfiles tecnológicos según los signos del Zodiaco

Las personas que seleccionan el personal necesitan recursos y técnicas para encontrar el personal idóneo para su empresa. Quizás utilizar los signos del zodiaco podrían ser de utilidad para realizar esta labor. Asi que esta información la encontraran muy interesante, desde el punto de vista tecnológico.

Leer más…

Cinco consejos para potenciar Ubuntu

Ubuntu es ampliamente considerada como una distribución que está orientado a principiantes en Linux, por lo que la mayoría de los consejos de Ubuntu se dirigen a la multitud novata. Jack Wallen introduce un poco más de trucos sofisticados para mejorar su experiencia de Ubuntu.

La gente parece pensar que Ubuntu está reservado para los usuarios nuevos. Si bien es cierto que esta distribución Linux es ideal para usuarios nuevos, eso no quiere decir que es el único mercado para Ubuntu. De hecho, Ubuntu es perfecto para todo tipo de usuarios.

Como la mayoría de consejos que ves para Ubuntu están dirigidas a nuevos usuarios, vamos a llevarlo a otro nivel y ofrecer algunos consejos para los usuarios avanzados de Ubuntu. Estos consejos pueden variar en su alcance y nivel de experiencia, pero todos mejorará su experiencia en Linux Ubuntu.

Leer más…

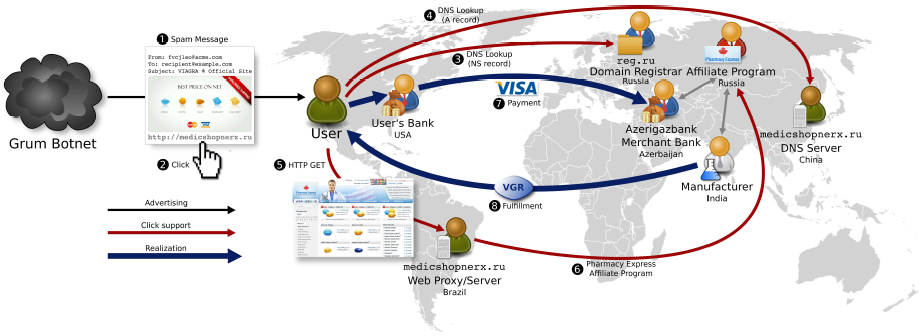

Anatomía de una compra de Viagra Spam

¿Qué sucede si compras algo a través de la de publicidad spam? Este gráfico muestra el flujo del tráfico de Internet y el flujo del dinero tras la compra de Viagra a partir de un mensaje de spam.

¿Tu PC ha sido fabricado por esclavos?

Los múltiples suicidios en Foxconn, socio de Apple, ha puesto a la luz el lado feo de nuestra moderna revolución en tecnología de la información. Gran número de ordenadores nuevos, teléfonos móviles y otros productos digitales, hermosos y vistosos se producen a menudo en condiciones insoportables en lavlonslande donde los trabajadores están expuestos a productos químicos peligrosos y deben conformarse con un plato de lentejas.

Leer más…

La esperanza no es una metodología…

Cada nuevo año y parece, como siempre, que renovamos nuestros deseos de cambios y de esperanza. Pero como la esperanza no es una metodología de gestión, me centraré en aquellos aspectos que podemos cambiar.

Cada nuevo año y parece, como siempre, que renovamos nuestros deseos de cambios y de esperanza. Pero como la esperanza no es una metodología de gestión, me centraré en aquellos aspectos que podemos cambiar.

Y en este sentido creo que podríamos iniciar en hacer un poquito más de:

Leer más…

Cinco razones principales de fallo en la seguridad de base de datos de la Empresa

Una encuesta el Grupo de Usuarios Independientes de Oracle reveló los errores más comunes en seguridad de base de datos cometidos por las empresas.

Una encuesta el Grupo de Usuarios Independientes de Oracle reveló los errores más comunes en seguridad de base de datos cometidos por las empresas.

Aunque las mejores prácticas de seguridad en base de datos han circulado en los circuitos de conferencias por años y las herramientas de seguridad de bases de datos han madurado actualmente, la típica empresa de hoy es todavía muy vulnerable en sus almacenes de datos más sensibles. De hecho, el grupo de usuarios independientes de ORACLE (IOUG) ha publicado recientemente la encuesta de seguridad de datos, siendo suficiente para abrir los ojos de cualquiera que haya leído los informes de noticias sobre las violaciones de datos embarazosos y preguntarse si tu compañía podría ser la próxima.

Leer más…

Los bloggers de Windows Live Spaces: WordPress esta cerca

![]() En una de esas decisiones que parecen inevitable en retrospectiva, Microsoft ha decidido transferir los blogs de Windows Live Spaces de sus usuarios a su nuevo socio recien acuñado, WordPress.com.

En una de esas decisiones que parecen inevitable en retrospectiva, Microsoft ha decidido transferir los blogs de Windows Live Spaces de sus usuarios a su nuevo socio recien acuñado, WordPress.com.

«En San Francisco, Windows Live y WordPress.co anunciaron que WordPress.com se convertirá en la plataforma de blogs de elección por defecto para todos los clientes de Windows Live nuevos y existentes «, un portavoz de Microsoft por correo electrónico. «Usuarios de Windows Live Spaces tendrán la opción de partir del Lunes, 27 de septiembre 2010, para migrar sus blogs para WordPress.com.»

Leer más…

Chatea con los visitantes de tu sitio web mediante Google Talk

Google Talk Gadget es un buen agregado, pero no se puede usar para chatear con las personas desconocidas o con los visitantes del sitio, como en Meebo Me. Ahora puedes hacer que el uso de las nuevas insignias del Chatback. Sólo tienes que añadir algo de código a tu sitio, y cualquier usuario puede hacer clic sobre la insignia generada para chatear contigo.

Bloquear una dirección IP para iniciar sesión en Sql Server

Estábamos probando un escenario y quería bloquear la conexión al servidor SQL solo a determinadas direcciones IP. He aquí cómo se resolvió el problema utilizando un trigger de inicio de sesión

Leer más…